Atak typu "Brute force" polega na nieustannych próbach logowania się do konta bez znajomości prawidłowego loginu i hasła. Atakujący podaje losowe wartości najczęściej w oparciu o najpopularniejsze hasła i loginy użytkowników. Dlatego instalując własnego Wordpressa na serwerze, bardzo istotna jest zmiana nazwy użytkownika na mniej oczywistą niż "admin" oraz zmiana hasła, które posiada co najmniej 8 znaków w tym cyfry, małe i duże litery oraz znaki. Atak typu "brute force" nie polega na wykorzystaniu luk bezpieczeństwa w danej aplikacji, tylko na użyciu odpowiedniej mocy obliczeniowej do ciągłego przeprowadzania prób logowania na podstawie określonego słownika haseł (atak słownikowy) lub losowo generowanych ciągów znaków.

Poza tym ogromnym problemem podczas ataków typu "brute force" na instalację CMS typu Wordpress jest znaczne obciążenie serwera ciągłymi próbami logowania. Rozwiązaniem tego problemu może być wprowadzenie podwójnego logowania do swojego CMS'a. Poprzez pliki .htaccess i .htpasswd możemy ustawić dodatkowe logowanie do katalogu administratora w Wordpress domena.pl/wp-admin, a także do pliku domena.pl/wp-login.php. W ten sposób podwójnie zabezpieczymy się przed atakami typu "brute force" - pod warunkiem, że ustawimy inny login i hasło niż do panelu logowania Wordpress. Dodatkowa korzyść polega na znacznym zmniejszeniu obciążenia serwera podczas takich ataków. Ponieważ autoryzacją po pliku .htpasswd zajmuje się serwer www Apache, a nie skrypt CMS'a napisany w PHP.

W przypadku Wordpressa zabezpieczenie katalogu wp-admin nic nie da - należy zabezpieczyć plik wp-login.php. Niestety w cPanelu i DirectAdminie nie znajdziemy narzędzi do ochrony pojedynczych plików (jest jedynie narzędzie do ochrony katalogów). Z tego powodu część kroków trzeba będzie wykonać ręcznie.

DirectAdmin

1. Logujemy się do panelu DirectAdmin na konto użytkownika gdzie podpięta jest właściwa domena z Wordpressem.

domena.pl:2222

adres_IP_serwera:2222

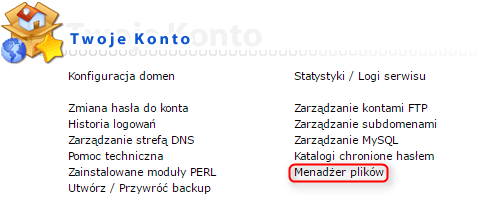

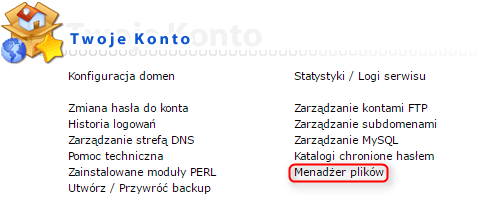

2. Z poziomu użytkownika w sekcji "Twoje Konto" wybieramy zakładkę "Menadżer plików", następnie odnajdujemy w nim katalog z zainstalowanym Wordpressem.

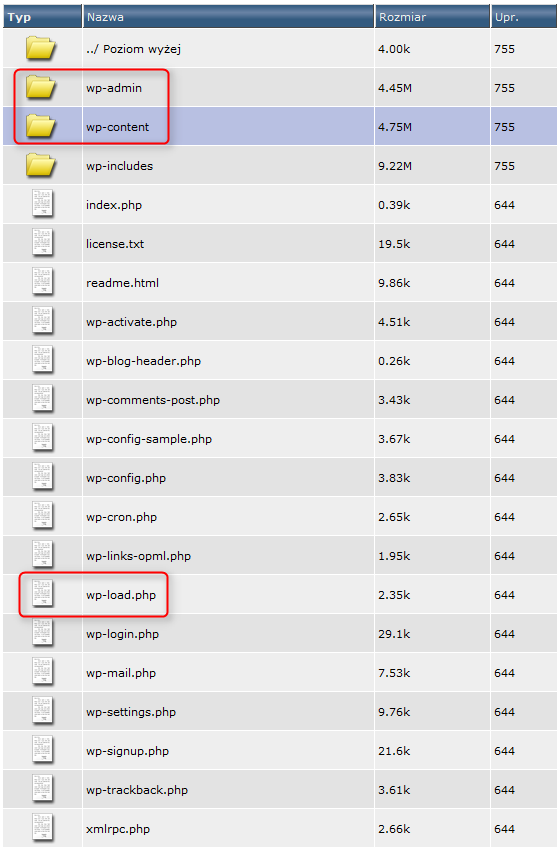

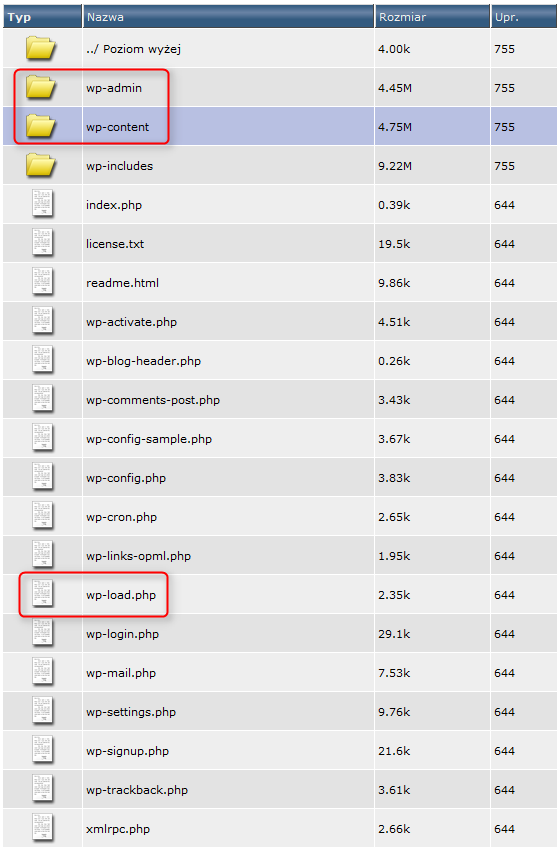

3. Katalog z Wordpressem powinien zawierać katalogi: wp-admin, wp-content, plik wp-login.php itp.

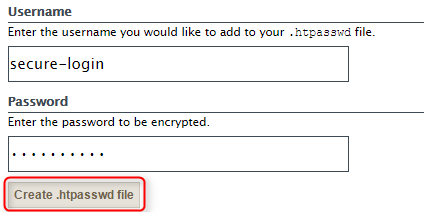

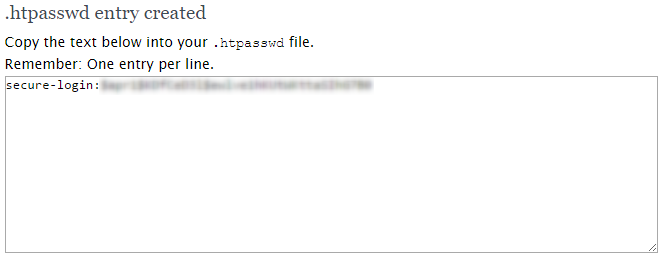

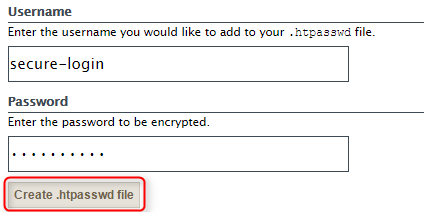

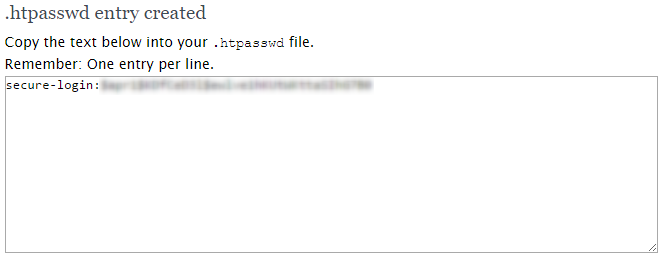

4. Kolejnym krokiem jest utworzenie pliku ".htpasswd", który będzie zawierał login i hasło do naszego zabezpieczonego logowania. W celu wygenerowania zawartości tego pliku, wchodzimy na stronę http://www.htaccesstools.com/htpasswd-generator lub http://htpasswdgenerator.net/ - musimy podać login i hasło na jakie będziemy się logować do naszego zabezpieczonego Wordpressa. Po kliknięciu na "Create .htpasswd file" ukaże nam się wygenerowany ciąg znaków z danymi logowania - należy go skopiować do schowka.

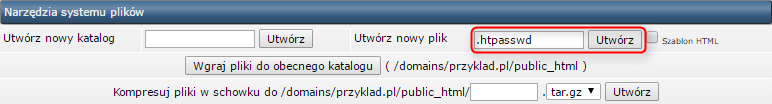

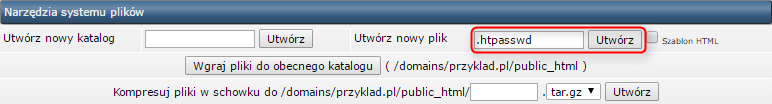

5. W "Menadżerze plików" DirectAdmina tworzymy plik ".htpasswd" w katalogu z zainstalowanym Wordpressem.

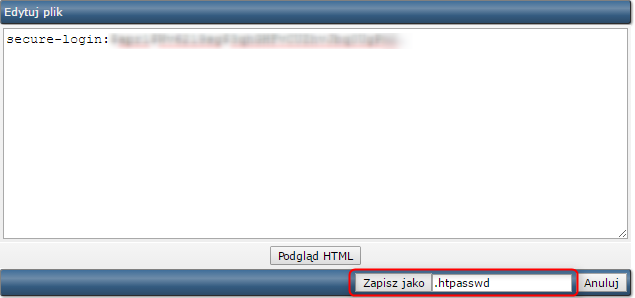

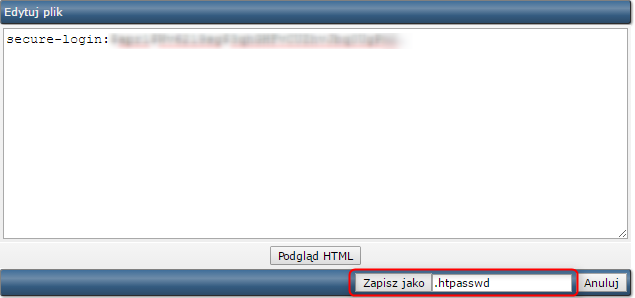

6. W tym momencie otworzy nam się okno edycji nowo utworzonego pliku - wklejamy do niego wcześniej wygenerowaną zawartość i klikamy "Zapisz jako".

7. Następnie w katalogu z Wordpressem lokalizujemy plik o nazwie ".htaccess" - powinien już być utworzony. Jeśli go nie ma, to należy go utworzyć. W pliku ".htaccess" należy umieścić nastepującą zawartość:

Poza tym ogromnym problemem podczas ataków typu "brute force" na instalację CMS typu Wordpress jest znaczne obciążenie serwera ciągłymi próbami logowania. Rozwiązaniem tego problemu może być wprowadzenie podwójnego logowania do swojego CMS'a. Poprzez pliki .htaccess i .htpasswd możemy ustawić dodatkowe logowanie do katalogu administratora w Wordpress domena.pl/wp-admin, a także do pliku domena.pl/wp-login.php. W ten sposób podwójnie zabezpieczymy się przed atakami typu "brute force" - pod warunkiem, że ustawimy inny login i hasło niż do panelu logowania Wordpress. Dodatkowa korzyść polega na znacznym zmniejszeniu obciążenia serwera podczas takich ataków. Ponieważ autoryzacją po pliku .htpasswd zajmuje się serwer www Apache, a nie skrypt CMS'a napisany w PHP.

W przypadku Wordpressa zabezpieczenie katalogu wp-admin nic nie da - należy zabezpieczyć plik wp-login.php. Niestety w cPanelu i DirectAdminie nie znajdziemy narzędzi do ochrony pojedynczych plików (jest jedynie narzędzie do ochrony katalogów). Z tego powodu część kroków trzeba będzie wykonać ręcznie.

DirectAdmin

1. Logujemy się do panelu DirectAdmin na konto użytkownika gdzie podpięta jest właściwa domena z Wordpressem.

domena.pl:2222

adres_IP_serwera:2222

2. Z poziomu użytkownika w sekcji "Twoje Konto" wybieramy zakładkę "Menadżer plików", następnie odnajdujemy w nim katalog z zainstalowanym Wordpressem.

3. Katalog z Wordpressem powinien zawierać katalogi: wp-admin, wp-content, plik wp-login.php itp.

4. Kolejnym krokiem jest utworzenie pliku ".htpasswd", który będzie zawierał login i hasło do naszego zabezpieczonego logowania. W celu wygenerowania zawartości tego pliku, wchodzimy na stronę http://www.htaccesstools.com/htpasswd-generator lub http://htpasswdgenerator.net/ - musimy podać login i hasło na jakie będziemy się logować do naszego zabezpieczonego Wordpressa. Po kliknięciu na "Create .htpasswd file" ukaże nam się wygenerowany ciąg znaków z danymi logowania - należy go skopiować do schowka.

5. W "Menadżerze plików" DirectAdmina tworzymy plik ".htpasswd" w katalogu z zainstalowanym Wordpressem.

6. W tym momencie otworzy nam się okno edycji nowo utworzonego pliku - wklejamy do niego wcześniej wygenerowaną zawartość i klikamy "Zapisz jako".

7. Następnie w katalogu z Wordpressem lokalizujemy plik o nazwie ".htaccess" - powinien już być utworzony. Jeśli go nie ma, to należy go utworzyć. W pliku ".htaccess" należy umieścić nastepującą zawartość:

<Files wp-login.php>

AuthName "Restricted Area"

AuthType Basic

AuthUserFile /home/nazwaUser/public_html/wordpress/.htpasswd

require valid-user

</Files>

ErrorDocument 401 "Denied"

Errordocument 403 "Denied"

AuthName "Restricted Area"

AuthType Basic

AuthUserFile /home/nazwaUser/public_html/wordpress/.htpasswd

require valid-user

</Files>

ErrorDocument 401 "Denied"

Errordocument 403 "Denied"

UWAGA: Zamiast /home/nazwaUser/public_html/wordpress/.htpasswd należy podać ścieżkę do wcześniej utworzonego pliku ".htpasswd".